Me llevo un muy buen recuerdo de esta experiencia, y sobre todo la ocasión de conocer compañeros del sector, tanto trabajando en España y fuera, más común esto último. Me lleve una gran sorpresa por la gran cantidad de ponentes españoles y asistentes.

Por mi parte estuve en el área Arsenal, presentando desenmascara.me:

Desenmascara.me herramienta web cuyos objetivos principales son:

1. Concienciar a los administradores de sistemas, propietarios web y desarrolladores sobre la importancia de mantener actualizado el software necesario para disponer de un sitio web.

2. Para auditores web y pentesters como herramienta ultra rápida para realizar un fingerprinting web.

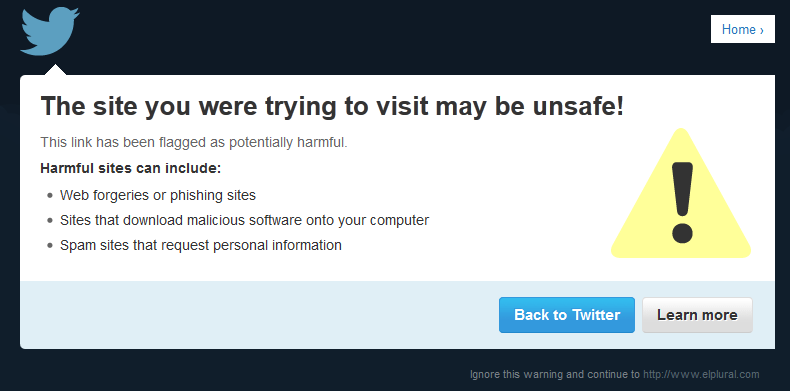

Para demostrar el uso de la herramienta nada mejor que ver unos ejemplos de uso, como la imagen inferior con algunos casos de uso:

Desenmascara.me: casos de uso

De Amsterdam me traje un buen feedback y más ideas a desarrollar, la lista TODO crece sin parar.

Dos pequeñas anécdotas: Tuve la ocasión de conocer a Michael Bolen, el autor de rkhunter, una de las primeras herramientas de seguridad que empecé a usar allá por el 2002. Hace un año ha creado su empresa CISOfy.

Uno de los asistentes a arsenal me pregunto por la forma de detectar WAFs, estuvimos intercambiando algunas ideas, y luego me dijo que podía coger ideas de su proyecto: SQLmap. El proyecto web-metadata de owasp se intentará encargar de unificar datos.

Michael, servidor y NJ Ouch, organizador del Arsenal. Al fondo, a la izquierda de la imagen se puede vislumbrar a Jesús Perez, presentando la herramienta Bluebox-NG

Gracias de nuevo a ToolsWatch por la oportunidad de presentar la herramienta, y al mismo tiempo por asistir al congreso BlackHat, que de otra forma, no hubiera tenido oportunidad.

En breve publicaré unos datos, en mi opinión, más que interesantes, sobre el estudio de metadatos y afinación del valor de concienciación de los sitios web según desenmascara.me

EXTRA: Si deseas un sticker con el logo de desenmascara.me, deja un comentario o ponte en contacto conmigo y te lo enviaré donde me indiques.